CIBERSEGURETAT

El ciberatac afecta tres empreses

El grup Akira és el responsable de l’acció que ha segrestat les seves dades

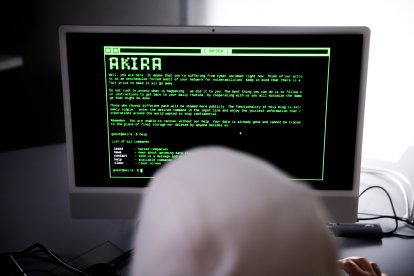

Captura de pantalla d’una advertència d’atac del grup Akira.

El ransomware del grup Akira estaria darrere del ciberatac a diverses empreses del país durant el cap de setmana passat. És un programari maliciós que utilitza tàctiques de doble extorsió, en què no tan sols es xifren els arxius de les víctimes, sinó que també es filtren dades sensibles, amenaçant de publicar-les si no es compleixen les seves demandes. Tal com ha explicat en declaracions al Diari el responsable de l’Agència Nacional de Seguretat (ANC), Jordi Ubach, “no és un cas aïllat al nostre país”, sinó que “estan atacant tot el continent europeu, Austràlia i els Estats Units”.

“Akira està atacant tot el continent europeu i els Estats Units, no és un cas aïllat al nostre país”

De moment, des de l’ANC tenen constància de tres companyies atacades. El responsable de l’entitat explica que una pertany al sector tecnològic i les altres dues són pimes. De la mateixa manera, Ubach relata que dues de les tres van notificar l’atac de manera voluntària, mentre que la tercera, “per la seva tipologia”, hi estava obligada.

“És personalitzat i dissenyen cada atac per aconseguir el millor percentatge d’èxit”

L’atac va tenir lloc de divendres a diumenge de la setmana passada i en els tres casos es va detectar l’incident quan encara estava “en un estat embrionari”. Ubach detalla que encara “s’ha d’investigar què ha passat” i “valorar els danys que s’hagin pogut ocasionar”. El responsable de l’ANC indica que els delinqüents van atacar aprofitant “les vulnerabilitats dels sistemes de seguretat” de les companyies.

Un ciberatac el cap de setmana passat va deixar tres empreses afectades al Principat.

El mètode emprat pels ciberdelinqüents no és innovador. Introdueixen un ransomware que ataca el router a causa d’alguna feblesa o error de seguretat a la VPN (Virtual Private Network) o xarxa privada. Llavors, el ciberdelinqüent pren el control de l’equip infectat i el segresta de diverses maneres, com ara amb el xifratge de la informació o bloquejant la pantalla. Si no hi ha hagut la prevenció de fer un duplicat de la informació, l’usuari només pot negociar amb els atacants per aconseguir el desbloqueig i recuperar el control.

Aquests crims solen tenir dues motivacions: o bé demanar un rescat a l’empresa en qüestió perquè pugui recuperar les dades compromeses, o bé vendre les dades sostretes per aconseguir una partida econòmica. Segons Ubach, aquests ciberdelinqüents efectuen sempre abans un meticulós seguiment a l’empresa que volen atacar. “Es fixen en l’envergadura, quants treballadors hi ha, si tenen dades valuoses, quins serveis ofereixen o si la quantitat de clients és elevada”, detalla. “Cada atac és completament personalitzat per aconseguir el millor percentatge d’èxit”, assenyala.

A causa d’aquest fet, Ubach identifica les empreses de caràcter tecnològic o a grans bancs com a “víctimes favorites” del ransomware del grup Akira. En els últims anys, la quantitat de diners que estan demanant per rescat és d’entre els 30.000 i els 100.000 euros.

Ubach detalla que és el mateix tipus de crim que el que hi va haver fa uns mesos contra un dels proveïdors més important del Principat, Andornet. L’atac va inhabilitar temporalment els servidors d’administracions públiques i empreses privades.

MÉS DE 250 CRIMS A ESCALA MUDNIAL I 42 MILIONS DE DÒLARS EN RESCATS

Inicialment, el ransomware es dirigia a sistemes Windows, però recentment s’ha comprovat que també s’ha desenvolupat una variant per a Linux. D’aquí que l’any passat l’FBI, juntament amb el Centre Europeu de Ciberdelinqüència i el Centre Nacional de Ciberseguretat dels Països Baixos, van publicar un avís conjunt per denunciar i tractar de capturar els encarregats del programari maliciós.

Entre els consells de prevenció que dona l’FBI per reduir el risc d’atacs hi ha el de descarregar arxius només des de llocs de confiança o mantenir còpies de seguretat de les dades importants.